Vulnerabilities - какво са и как се откриват?

Т.нар. vulnerabilities са онези слаби точки, които не се забелязват с просто око, но ни излагат на риск. В курса Reconnaissance Fundamentals - октомври 2023 ще овладееш различни похвати за откриване и анализ на уязвимости в контекста на киберсигурността. Затова не се колебай да се запишеш за обучението и да направиш следващите си стъпки в овладяването на ключови познания и умения в сферата.

А по повод предстоящия курс, днес ще разгледаме по-подробно какво представляват тези vulnerabilities, защо трябва да те е грижа и преди всичко – как да подходиш към откриването и справянето с тях. Да започваме!

Какво се разбира под vulnerabilities?

В контекста на компютърната сигурност, въпросните vulnerabilities, които ще срещнеш като уязвимости на български, са слаби места, които компрометират цялостното състояние на едно устройство или система. Такива може да съществуват като в софтуера, така и в хардуера, който се използва.

Съществуващите vulnerabilities са изключително привлекателна мишена, от която могат да бъдат измъкнати чувствителна информация и лични данни. Затова сред основните задачи на експертите по киберсигурност е да следят за такива уязвимости и активно или пасивно да събират информация за тях чрез различни похвати, които ще разгледаш по време на курса.

А в следващите редове ще видим по-подробно как да подходиш към откриването и анализа на vulnerabilities!

Откриване на уязвимости в контекста на киберсигурността

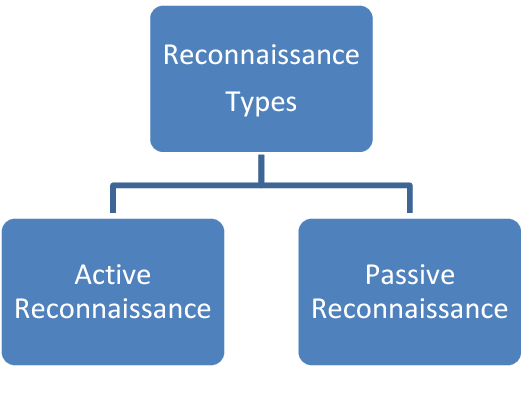

Откриването и коригирането на vulnerabilities преди злонамерени играчи да успеят да ги експлоатират е от ключово значение в сферата на киберсигурността. Това обаче изисква цялостен и проактивен подход, който обхваща различни тактики и дейности по установяване на уязвимостите. Това включва:

1. Open source intelligence

Познат като OSINT или разузнаване с използването на публични източници на информация, този подход ти позволява да събираш и анализираш публично достъпни данни. Те могат да се добиват от сайтове, публични бази данни, форуми, социални мрежи и т.н.

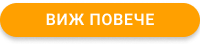

Това е пасивен метод за разузнаване. При него не се осъществява взаимодействие с мишената, за която се търсят уязвимости, тъй като информацията вече е публично достъпна, а подходът се разширява и чрез наблюдение.

2. Сканиране на мрежи и системи

Този тип сканиране цели откриването на уязвимости на даден компютър или мрежа. То ти позволява да идентифицираш всички устройства, активни на твоята мрежа, и да провериш дали има несъответствия или други vulnerabilities, както в мрежата, така и касаещи индивидуалните устройства в нея.

Сканирането е активен метод на разузнаване. При него, за разлика от пасивния, се осъществява пряко взаимодействие с мишената, за която се търсят уязвимости. За осъществяването на подобен активен подход се използват разнообразни похвати, а и инструменти, с които ще се запознаеш по-подробно по време на курса.

Източник: ThreatPost

3. Анализ и оценка на уязвимостите

Т.нар. vulnerabilities assessment е неотменна част от цялостния подход. Оценката ще ти помогне да структурираш и приоритизираш работата си при разработка на стратегия за отстраняване на рисковите моменти, както и във връзка с по-доброто разбиране на дадена система, нейните слабости и най-чувствителните рискове.

4. Документиране

Документирането на откритите уязвимости спомага за ускоряване на процеса по търсенето им, а и отстраняването им. Въпреки че няма твърди правила за създаване на vulnerabilities документация, може да ти е от полза да запишеш стъпка по стъпка как си открил дадена уязвимост, какво я разкри, как си опитал да я експлоатираш и какъв е бил резултатът.

Съвети и най-добри практики как да осъществиш документирането на откритията очаквай от експерта, който ще води предстоящия курс.

Този цялостен подход е ежедневие за експертите по киберсигурност, които се занимават с разузнаване. Чрез него те успяват да са една крачка пред злонамерените играчи, търсещи уязвимости за експлоатиране. Благодарение на тях, дигиталната среда е по-безопасна, а информацията, която споделяме в нея – по-сигурна.

Откриването на vulnerabilities е резултат от разузнаването както по пасивен начин, така и чрез активни методи. За да научиш повече за цялостния процес и да започнеш да разбираш уязвимостите по-добре, не се колебай да се запишеш за курса Reconnaissance Fundamentals - октомври 2023. Очакваме те!